È molto comune sentire la parola phishing nella nostra quotidianità, a volte siamo anche in grado di usarla senza sapere veramente cosa significhi. In questo articolo scopriremo in modo approfondito la tecnica di cyber-attacco più diffusa e pericolosa: il phishing.

Esplorando il mondo del phishing

Il phishing è un tipo di cyberattacco progettato per prendere di mira le persone tramite email, messaggi di testo, telefonate o altre forme di comunicazione. Il suo obiettivo principale è ingannare il destinatario nel compiere azioni desiderate dall’attaccante, come rivelare informazioni finanziarie o credenziali di accesso a sistemi aziendali o altre informazioni sensibili.

Come forma di ingegneria sociale, il phishing comporta manipolazione psicologica e inganno, dove gli attori della minaccia si spacciano per entità fidate per indurre gli utenti a compiere azioni specifiche, come cliccare su link dannosi, scaricare e installare file maligni o divulgare informazioni private come numeri di conto bancario o dettagli di carte di credito.

Ciò che distingue il phishing e lo rende particolarmente pericoloso è che il suo successo dipende dall’azione umana. Anche se vengono implementate misure di sicurezza avanzate, un semplice errore dell’utente può compromettere un’intera azienda.

L’impatto sull’organizzazione

Gli attacchi di phishing possono avere diverse conseguenze, le più comuni sono:

- Perdita di dati

- Compromissione di account e credenziali di accesso

- Infezioni da ransomware e/o malware

- Perdite finanziarie e frodi da transazioni bancarie

Strategie avanzate di phishing

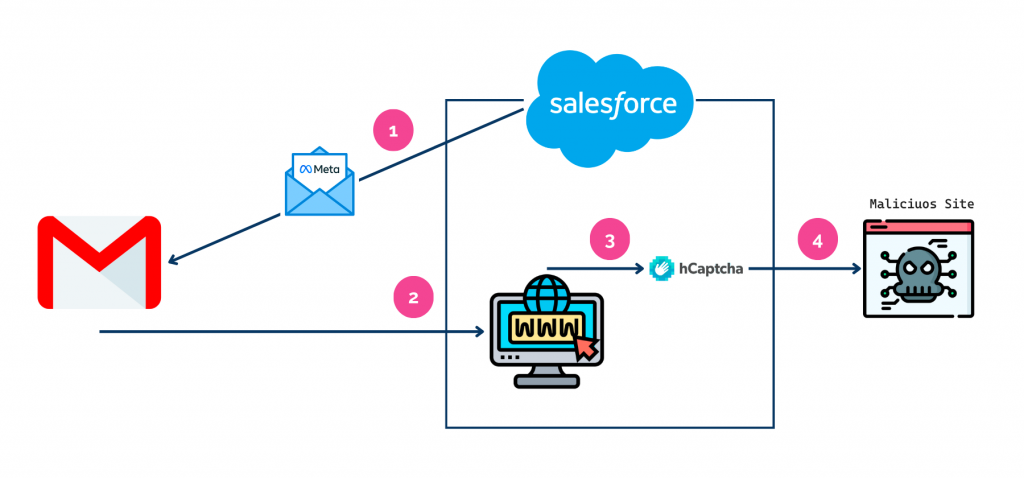

Come tutte le tecnologie evolvono, così fanno le campagne di phishing. Gli attaccanti imparano dai loro errori e migliorano le loro strategie, rendendole più difficili da identificare. Recentemente, è stata scoperta una nuova strategia che vogliamo affrontare in questo articolo. Essa coinvolge un phishing che imita Meta for Business, usando un sito web di Salesforce come ponte per indirizzare l’utente verso un obiettivo apparentemente sicuro.

Inizia con un’email che finge di essere da Meta for Business, informando l’utente di una violazione delle regole della community che coinvolge la cancellazione dell’account (1). Questo tipo di campagna è mirato, poiché si rivolge all’utente per nome. Sebbene il mittente dell’email sia noreply@salesforce.com, che è sospetto, si tratta di un dominio fidato che evita il rilevamento dai filtri convenzionali e genera meno dubbi nell’utente. L’email include un pulsante per inviare un appello.

Se l’utente clicca sul pulsante, viene indirizzato a un sito web ospitato da Salesforce (2), che richiede una verifica dell’identità tramite hCaptcha (3). Una volta completata la verifica, l’utente è lasciato vulnerabile all’attacco (4).

In questo caso, la pagina era ospitata da Salesforce, ma qualsiasi altra piattaforma può agire come ponte. Questo schema è persistente e, nonostante gli sforzi tecnici, molti siti riescono a passare inosservati. Contattando il team di Salesforce, è stato possibile rimuovere la pagina intermedia e bloccare le mail provenienti da Salesforce.

Come identificare la minaccia?

Come abbiamo visto, il phishing è un tipo di attacco che si caratterizza per la sua versatilità, quindi non esiste un metodo esatto per identificarlo. Tuttavia, ci sono segni che ci daranno un’immagine più chiara se l’email che abbiamo davanti è legittima o meno:

- Prestare attenzione al mittente: verificare che il mittente sia coerente con il contenuto dell’email. Nel caso sopra menzionato, l’email fingeva di essere da Meta for Business ma proveniva da un indirizzo Salesforce, un chiaro indicatore che non era legittima.

- Esaminare immagini e link: passando il mouse sopra immagini, pulsanti o link, è possibile visualizzare l’indirizzo a cui reindirizzano. È fondamentale verificare che il dominio corrisponda al proprietario del cliente o partner. Piattaforme come VirusTotal possono aiutare a verificare la legittimità dei domini.

- Controllare la tipografia e i caratteri speciali: le email legittime seguono standard tipografici specifici. Elementi atipici possono indicare un tentativo di phishing.

- Verificare tramite canali regolari: se il mittente sostiene di far parte della propria organizzazione, utilizzare canali di comunicazione regolari per confermare la loro identità. Il caso della frode del CEO è anche un attacco molto comune.

Proteggerci nel mondo digitale

In sintesi, il phishing è una minaccia persistente che si adatta continuamente. Consapevolezza, educazione e l’uso di tecnologie di sicurezza sono essenziali per essere protetti. Essere informati e vigili aiuta a costruire un ambiente digitale più sicuro e resiliente contro questa minaccia in crescita.

In un mondo in cui la cybersecurity è cruciale, la prevenzione e l’attenzione ai dettagli sono fondamentali per evitare di cadere nelle trappole del phishing.

Impostazioni dei cookie

Impostazioni dei cookie